Max Weiss '20 conduziu pesquisas sobre bots e invadiu uma seção de comentários de um site do governo com 1, 000 comentários falsos. Crédito:Stephanie Mitchell / Fotógrafa da equipe de Harvard

Max Weiss nunca teve a intenção de hackear o governo. Sua descoberta de como isso é fácil de fazer - descrita em um novo artigo de sua autoria - veio com a melhor das intenções.

Weiss, um concentrador do governo de Cincinnati, estava fazendo um trabalho de advocacy para a expansão do estado e defesa do Medicaid no verão passado, um projeto que combinou seus interesses em políticas públicas e saúde. Ao estudar as maneiras pelas quais vários grupos de defesa podem influenciar a legislação pendente, ele aprendeu o quão valioso esses grupos consideram o período de comentários do governo federal, quando membros do público são convidados a opinar sobre legislação nova ou pendente por meio de formulários online. Ele percebeu como seria fácil manipular os resultados usando bots - programas de computador que geram respostas automatizadas - para inundar os sites com respostas falsas a favor ou contra qualquer proposta.

O jovem de 21 anos detalhou suas descobertas em um recente Ciência da Tecnologia peça, "Submissões de bots Deepfake para sites de comentários públicos federais não podem ser distinguidas das submissões humanas."

"Estávamos gastando muito tempo e energia recebendo comentários de alta qualidade dos constituintes, "disse Weiss." Eu queria ter certeza de que essas agências federais entendiam as possíveis consequências de suas políticas, e tive a ideia de que poderia usar um bot e enviar muitos comentários falsos. "

Ele fez uma pausa, reconhecendo que corromper o processo era preocupante:"Isso seria ruim para a democracia."

Mas o residente de Leverett House não conseguia afastar a ideia, e ele começou a pesquisar a viabilidade de tal esquema. Acontece que o envio é fácil de automatizar. As agências federais têm alguma margem de manobra para descontar comentários que são obviamente duplicados ou irrelevantes. Mas as defesas tecnológicas típicas contra ataques, incluindo CAPTCHAS, detecção de anomalia, e a verificação externa - todas integradas à atividade online, desde bancos até login de e-mail - estavam praticamente ausentes.

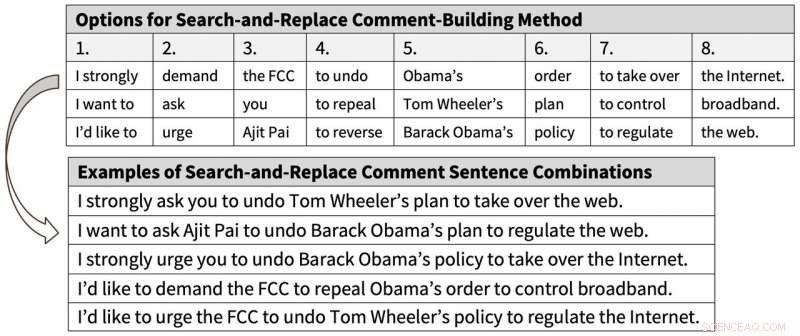

Figura 1. Exemplo de substituição de sinônimo usado para construir frases em uma grande campanha de comentários públicos da FCC. A figura mostra cinco exemplos de frases (painel inferior) construídos a partir de oito componentes de frases, cada um com três opções de curto prazo (painel superior). As opções de curto prazo usadas para construir combinações para uma frase foram tiradas diretamente de apenas uma campanha de comentários do FCC (compreendendo 1,3 milhão de comentários) descoberta e dissecada por Jeff Kao [1]. Dadas apenas as opções de curto prazo mostradas, 38 =6, 561 variações dessa mesma frase puderam ser criadas.

"A maioria desses sites tem apenas uma caixa de texto para seus comentários públicos e um botão de envio, " ele disse.

No decorrer da escrita do Ciência Tecnológica papel, Weiss percebeu que os especialistas em cibersegurança vêm alertando sobre a vulnerabilidade de sites federais há anos, mas as transgressões anteriores usaram métodos de substituição relativamente simples. “Em 2017, houve 22 milhões de comentários postados sobre a proposta da FCC de revogar a neutralidade da rede, "ele lembrou." E foi descoberto que 96 por cento deles faziam parte de campanhas duplicadas. "

Weiss usou métodos de IA para gerar um grande volume de comentários deepfake exclusivos sobre uma isenção de Medicaid proposta. Ele então escreveu um programa que automatizou o processo de envio, e o executou em um laptop em seu dormitório ao longo de alguns dias. Ele enviou mais de 1, 000 comentários falsos que representaram 55 por cento do total de envios e que foram considerados pelos entrevistados como indistinguíveis dos comentários humanos. Depois, ele notificou os Centros federais de Serviços Medicare e Medicaid que comentários fizeram parte de sua demonstração para evitar a interferência deles com avaliações autênticas de comentários públicos.

Entre as revelações mais assustadoras estava a admissão de Weiss de que ele teve sucesso sem ser um programador especialista e sem equipamento especial. "Aprendi a programar nos últimos quatro anos, apenas por meio de uma série de projetos pessoais e empregos de verão, e uma classe, "disse Weiss, que fez alguns cursos do novo programa em ciência da tecnologia. "Acho que uma das descobertas mais importantes do estudo é que alguém como eu, um programador muito novato, conseguiu pesquisar no Google por meio de hackers ao governo.

“Sempre me interessei por políticas públicas, "disse Weiss, que também gosta de escrever e fazer comédias. "A maior parte do meu estudo sobre o governo foi em política de saúde ou em política de tecnologia ou tecnologia de interesse público, então isso foi apenas uma espécie de síntese de muitas coisas diferentes que eu aprendi no Departamento de Governo e apenas alguns projetos pessoais de tecnologia que fiz no passado. "

"Max fez um trabalho inovador, exatamente o tipo de trabalho de impacto no mundo real que encorajamos nossos alunos a fazer "nas aulas de ciência da tecnologia, disse Latanya Sweeney, professor residente de governo e tecnologia e diretor do Laboratório de privacidade de dados do Institute for Quantitative Social Science, que atua como editor-chefe da Technology Science.

"Graças ao trabalho de Max, vários grupos dentro do governo federal estão agora ativamente fazendo mudanças para combater esses tipos de vulnerabilidades, " ela adicionou.

Esta história foi publicada como cortesia da Harvard Gazette, Jornal oficial da Universidade de Harvard. Para notícias adicionais da universidade, visite Harvard.edu.