p Os códigos podem ser simples - ou avançados. Crédito:Derek Rose / flickr.com, CC BY

p Os códigos podem ser simples - ou avançados. Crédito:Derek Rose / flickr.com, CC BY

p Pesquisadores e analistas de segurança cibernética estão, com razão, preocupados que um novo tipo de computador, com base na física quântica em vez de na eletrônica padrão, poderia quebrar a criptografia mais moderna. O efeito seria tornar as comunicações tão inseguras como se não estivessem codificadas. p Felizmente, a ameaça até agora é hipotética. Os computadores quânticos que existem hoje não são capazes de quebrar qualquer método de criptografia comumente usado. São necessários avanços técnicos significativos antes que eles sejam capazes de quebrar os códigos fortes em uso generalizado em toda a Internet, de acordo com um novo relatório da National Academy of Sciences.

p Ainda, há motivo para preocupação. A criptografia que sustenta as comunicações modernas pela Internet e o comércio eletrônico pode algum dia sucumbir a um ataque quântico. Para entender o risco e o que pode ser feito a respeito, é importante olhar mais de perto a criptografia digital e como ela é usada - e quebrada.

p

Noções básicas de criptografia

p Em sua forma mais básica, criptografia é o ato de pegar uma informação original - uma mensagem, por exemplo - e seguindo uma série de etapas para transformá-lo em algo que se parece com algo sem sentido.

p As cifras digitais de hoje usam fórmulas matemáticas complexas para transformar dados claros em - e fora de - mensagens criptografadas com segurança para serem armazenadas ou transmitidas. Os cálculos variam de acordo com uma chave digital.

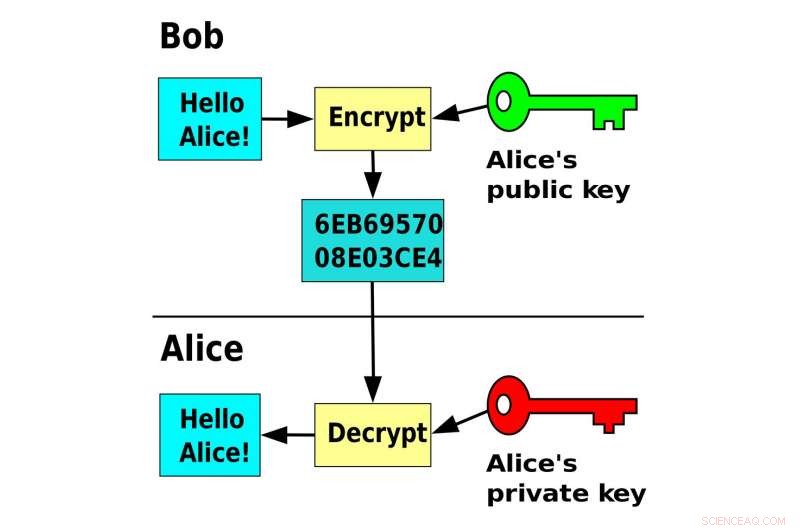

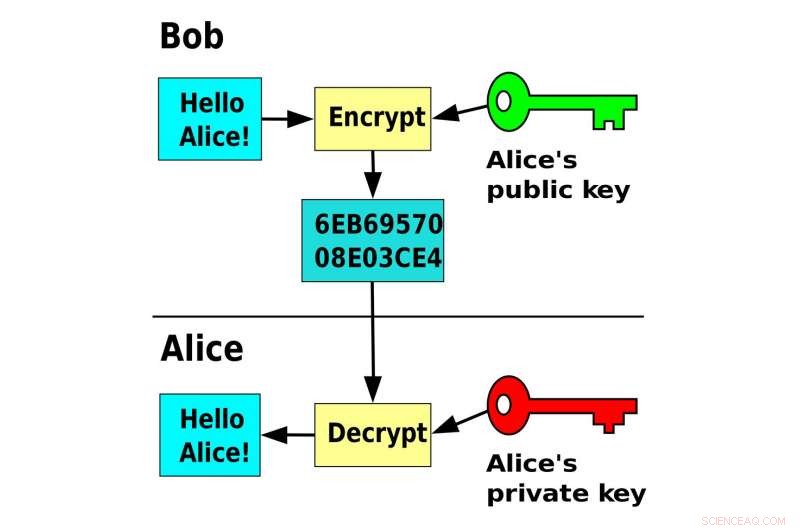

p Existem dois tipos principais de criptografia - simétrica, em que a mesma chave é usada para criptografar e descriptografar os dados; e assimétrico, ou chave pública, que envolve um par de chaves ligadas matematicamente, um compartilhado publicamente para permitir que as pessoas criptografem mensagens para o proprietário do par de chaves, e outro armazenado de forma privada pelo proprietário para descriptografar as mensagens.

p A criptografia simétrica é substancialmente mais rápida do que a criptografia de chave pública. Por esta razão, ele é usado para criptografar todas as comunicações e dados armazenados.

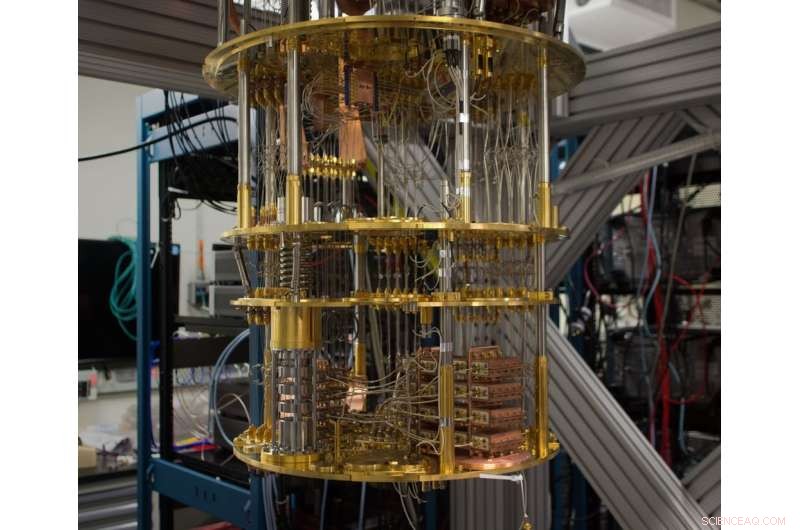

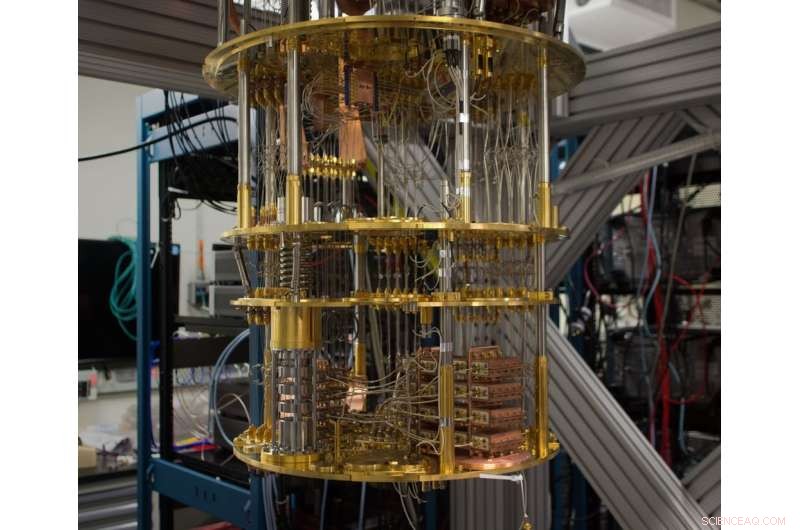

p O interior de um computador quântico IBM. Crédito:IBM Research, CC BY-ND

p O interior de um computador quântico IBM. Crédito:IBM Research, CC BY-ND

p A criptografia de chave pública é usada para a troca segura de chaves simétricas, e para autenticar digitalmente - ou assinar - mensagens, documentos e certificados que combinam as chaves públicas com as identidades de seus proprietários. Quando você visita um site seguro - que usa HTTPS - seu navegador usa criptografia de chave pública para autenticar o certificado do site e para configurar uma chave simétrica para criptografar as comunicações de e para o site.

p A matemática para esses dois tipos de criptografia é bem diferente, o que afeta sua segurança. Como praticamente todos os aplicativos da Internet usam criptografia simétrica e de chave pública, ambos os formulários precisam ser seguros.

p

Quebrando códigos

p A maneira mais direta de quebrar um código é tentar todas as chaves possíveis até obter aquela que funcione. Computadores convencionais podem fazer isso, mas é muito difícil. Em julho de 2002, por exemplo, um grupo anunciou que havia encontrado uma chave de 64 bits - mas o esforço levou mais de 300, 000 pessoas com mais de quatro anos e meio de trabalho. Uma chave com o dobro do comprimento, ou 128 bits, teria 2¹²⁸ soluções possíveis - mais de 300 undecilhões, ou um 3 seguido por 38 zeros. Mesmo o supercomputador mais rápido do mundo precisaria de trilhões de anos para encontrar a chave certa.

p Um método de computação quântica chamado algoritmo de Grover, Contudo, acelera o processo, transformando essa chave de 128 bits no equivalente computacional quântico de uma chave de 64 bits. A defesa é direta, embora:faça as chaves mais longas. Uma chave de 256 bits, por exemplo, tem a mesma segurança contra um ataque quântico que uma chave de 128 bits contra um ataque convencional.

p

Tratamento de sistemas de chave pública

p Criptografia de chave pública, Contudo, representa um problema muito maior, por causa de como a matemática funciona. Os algoritmos que são populares hoje, RSA, Diffie-Hellman e curva elíptica, todos tornam possível começar com uma chave pública e calcular matematicamente a chave privada sem tentar todas as possibilidades.

p Para RSA, por exemplo, a chave privada pode ser calculada fatorando um número que é o produto de dois números primos - como 3 e 5 são para 15.

p Um par de chaves pode ajudar estranhos a trocar mensagens seguras. Crédito:David Göthberg / Wikimedia Commons

p Um par de chaves pode ajudar estranhos a trocar mensagens seguras. Crédito:David Göthberg / Wikimedia Commons

p Até aqui, criptografia de chave pública não pode ser quebrada usando pares de chaves muito longos - como 2, 048 bits, que corresponde a um número com 617 dígitos decimais. Mas computadores quânticos suficientemente avançados podem quebrar até 4, Pares de chaves de 096 bits em apenas algumas horas usando um método chamado algoritmo de Shor.

p Isso é para computadores quânticos ideais do futuro. O maior número fatorado até agora em um computador quântico é 15 - apenas 4 bits de comprimento.

p O estudo da National Academies observa que os computadores quânticos que agora operam têm muito pouco poder de processamento e são muito propensos a quebrar os códigos fortes de hoje. Os futuros computadores quânticos decifradores precisariam de 100, 000 vezes mais poder de processamento e uma taxa de erro 100 vezes melhor do que os melhores computadores quânticos de hoje. O estudo não prevê quanto tempo esses avanços podem levar - mas não esperava que ocorressem dentro de uma década.

p Contudo, o potencial de dano é enorme. Se esses métodos de criptografia forem quebrados, as pessoas não poderão confiar nos dados que transmitem ou recebem pela Internet, mesmo se estiver criptografado. Os adversários serão capazes de criar certificados falsos, questionando a validade de qualquer identidade digital online.

p

Criptografia resistente a quantum

p Felizmente, pesquisadores têm trabalhado para desenvolver algoritmos de chave pública que podem resistir aos esforços de quebra de código de computadores quânticos, preservar ou restaurar a confiança nas autoridades de certificação, assinaturas digitais e mensagens criptografadas.

p Notavelmente, o Instituto Nacional de Padrões e Tecnologia dos EUA já está avaliando 69 novos métodos potenciais para o que chama de "criptografia pós-quântica". A organização espera ter um projeto de padrão até 2024, se não antes, que seria então adicionado a navegadores da web e outros aplicativos e sistemas da Internet.

p Em princípio, criptografia simétrica pode ser usada para troca de chaves. Mas essa abordagem depende da segurança de terceiros confiáveis para proteger as chaves secretas, não pode implementar assinaturas digitais, e seria difícil de aplicar em toda a Internet. Ainda, ele é usado em todo o padrão celular GSM para criptografia e autenticação.

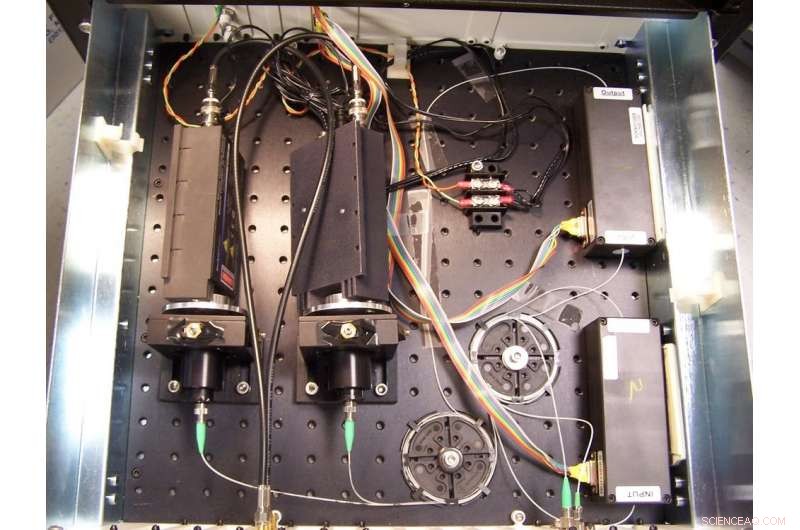

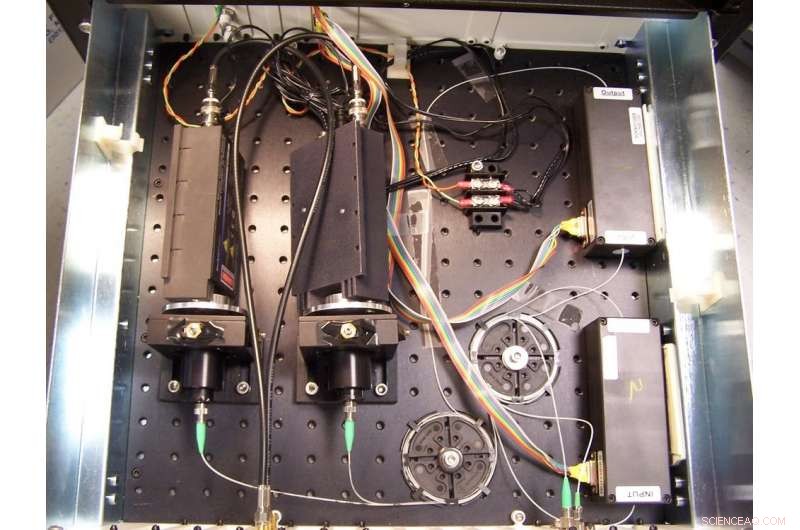

p Uma olhada dentro de um protótipo do hardware que troca chaves de criptografia quântica. Crédito:Instituto Nacional de Padrões e Tecnologia / Wikimedia Commons

p Uma olhada dentro de um protótipo do hardware que troca chaves de criptografia quântica. Crédito:Instituto Nacional de Padrões e Tecnologia / Wikimedia Commons

p Outra alternativa à criptografia de chave pública para troca de chaves é a distribuição quântica de chaves. Aqui, métodos quânticos são usados pelo emissor e pelo receptor para estabelecer uma chave simétrica. Mas esses métodos requerem hardware especial.

p

Criptografia inquebrável não significa segurança

p A criptografia forte é vital para a segurança cibernética individual e social em geral. Ele fornece a base para transmissão segura e armazenamento de dados, e para autenticar conexões confiáveis entre pessoas e sistemas.

p Mas a criptografia é apenas um pedaço de uma torta muito maior. Usar a melhor criptografia não impede que uma pessoa clique em um link enganoso ou abra um arquivo malicioso anexado a um e-mail. A criptografia também não pode proteger contra as inevitáveis falhas de software, ou insiders que abusam de seu acesso aos dados.

p E mesmo que a matemática fosse inquebrável, pode haver pontos fracos em como a criptografia é usada. Microsoft, por exemplo, identificou recentemente dois aplicativos que revelaram acidentalmente suas chaves de criptografia privadas ao público, tornando suas comunicações inseguras.

p Se ou quando a computação quântica poderosa chegar, representa uma grande ameaça à segurança. Como o processo de adoção de novos padrões pode levar anos, é sensato planejar agora uma criptografia resistente ao quantum. p Este artigo foi republicado de The Conversation sob uma licença Creative Commons. Leia o artigo original.