Crédito:FEMA

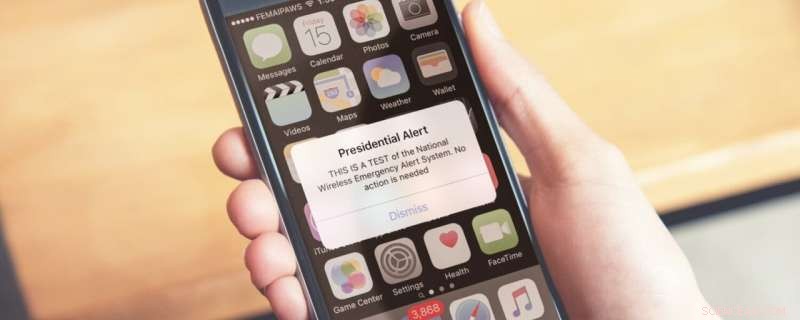

Em 3 de outubro, 2018, telefones celulares nos Estados Unidos receberam uma mensagem de texto chamada "Alerta presidencial". A mensagem dizia:"ESTE É UM TESTE do National Wireless Emergency Alert System. Nenhuma ação é necessária."

Foi o primeiro teste para um novo sistema de alerta nacional, desenvolvido por várias agências governamentais dos EUA como uma forma de avisar o maior número possível de pessoas nos Estados Unidos se um desastre for iminente.

Agora, um novo estudo realizado por pesquisadores da University of Colorado Boulder levanta uma bandeira vermelha em torno desses alertas, ou seja, que tais alertas de emergência autorizados pelo Presidente dos Estados Unidos podem, teoricamente, ser falsificado.

O time, incluindo professores do Departamento de Ciência da Computação (CS) da CU Engineering, Departamento de Elétrica, Engenharia Informática e Energética (ECEE) e Tecnologia, O programa de segurança cibernética e política (TCP) descobriu uma porta dos fundos através da qual os hackers podem imitar esses alertas, enviar mensagens falsas para pessoas em uma área confinada, como uma arena de esportes ou um quarteirão denso.

Os pesquisadores, que já relataram seus resultados a funcionários do governo dos EUA, dizem que o objetivo de seu estudo é trabalhar com as autoridades competentes para prevenir tal ataque no futuro.

“Achamos que isso é algo que o público deve estar ciente para encorajar as operadoras de celular e os organismos de normalização a corrigir o problema, "disse Eric Wustrow, um co-autor do estudo e um professor assistente na ECEE. "Enquanto isso, as pessoas provavelmente ainda deveriam confiar nos alertas de emergência que veem em seus telefones. "

Os pesquisadores relataram seus resultados na Conferência Internacional de Sistemas Móveis de 2019, Aplicativos e serviços (MobiSys) em Seul, Coreia do Sul, onde seu estudo ganhou o prêmio de "melhor artigo".

Wustrow disse que ele e seus colegas Sangtae Ha e Dirk Grunwald decidiram prosseguir com o projeto, em parte, por causa de um evento da vida real.

Em janeiro de 2018, meses antes do primeiro teste de alerta presidencial ser lançado, milhões de havaianos receberam um similar, mas aparentemente genuíno, mensagem em seus telefones:alguém havia lançado um ataque com míssil balístico contra o estado.

Era, claro, um erro, mas aquele evento fez a equipe CU Boulder se perguntar:Quão seguros são esses alertas de emergência?

A resposta, pelo menos para alertas autorizados pelo presidente, depende de onde você olha.

"Enviar o alerta de emergência do governo para as torres de celular é razoavelmente seguro, "disse o co-autor Sangtae Ha, professor assistente do Departamento de Ciência da Computação. "Mas existem enormes vulnerabilidades entre a torre de celular e os usuários."

Ha explicou que, porque o governo deseja que os alertas presidenciais cheguem ao maior número possível de telefones celulares, é preciso uma abordagem ampla para transmitir esses alertas - enviar mensagens por meio de um canal distinto para cada dispositivo ao alcance de uma torre de celular.

Ele e seus colegas descobriram que os hackers podem explorar essa lacuna criando seus próprios, torres de celular do mercado negro. Primeiro, O time, trabalhando em um laboratório seguro, desenvolveu um software que pode imitar o formato de um alerta presidencial.

"Só precisamos transmitir essa mensagem para o canal certo, e o smartphone vai pegá-lo e exibi-lo, "Ha disse.

E, ele disse, a equipe descobriu que tais mensagens poderiam ser enviadas usando transmissores sem fio disponíveis comercialmente com uma alta taxa de sucesso - ou atingindo aproximadamente 90 por cento dos telefones em uma área do tamanho do Campo Folsom de CU Boulder, potencialmente enviando avisos maliciosos para dezenas de milhares de pessoas.

É uma ameaça potencialmente importante para a segurança pública, disse Grunwald, professor de ciência da computação.

"Achamos que é preocupante, é por isso que passamos por um processo de divulgação responsável com diferentes agências governamentais e operadoras, " ele disse.

A equipe já descobriu algumas maneiras de impedir esse ataque e está trabalhando com parceiros da indústria e do governo para determinar quais mecanismos são mais eficazes.