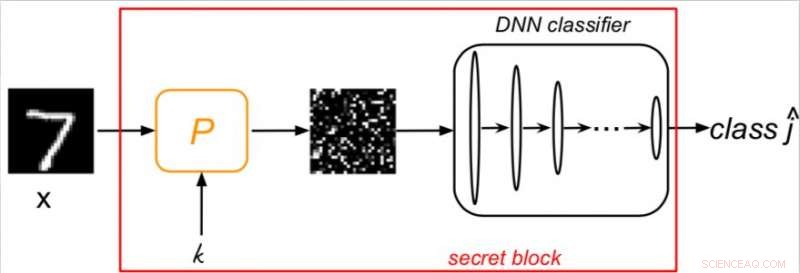

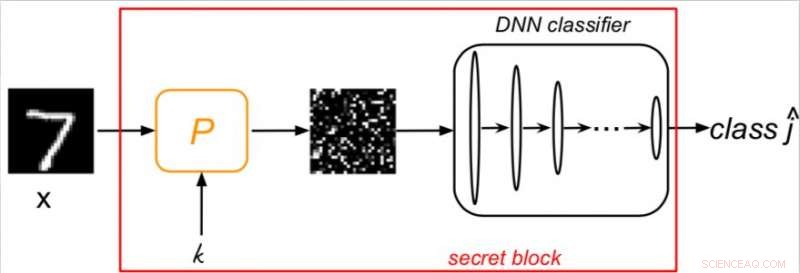

p Esquema que conceitua a nova abordagem. Crédito:Taran, Rezaeifar, &Voloshynovskiy

p Esquema que conceitua a nova abordagem. Crédito:Taran, Rezaeifar, &Voloshynovskiy

p Pesquisadores da Universidade de Genebra desenvolveram recentemente um novo mecanismo de defesa que faz a ponte entre o aprendizado de máquina e a criptografia. O novo sistema, descrito em um artigo pré-publicado no arXiv, é baseado no segundo princípio criptográfico de Kerckhoffs, que afirma que os algoritmos de defesa e classificação são conhecidos, mas a chave não é. p Nas décadas recentes, algoritmos de aprendizado de máquina, particularmente redes neurais profundas (DNNs), alcançaram resultados notáveis na execução de uma vasta gama de tarefas. Apesar disso, esses algoritmos estão expostos a ameaças de segurança substanciais, particularmente ataques adversários, limitando sua implementação em tarefas sensíveis à confiança.

p "Apesar do notável progresso alcançado por redes profundas, eles são conhecidos por serem vulneráveis a ataques adversários, "Olga Taran, um dos pesquisadores que realizou o estudo, contado

TechXplore . "Ataques adversários visam projetar tal perturbação para amostras originais que, em geral, é imperceptível para os humanos, mas é capaz de enganar a saída DNN. "

p A maioria das medidas de defesa existentes pode ser facilmente contornada pelas estratégias de ataque cada vez mais avançadas. Isso ocorre principalmente porque esses métodos de defesa são baseados principalmente em princípios de aprendizado e processamento de máquina, sem nenhum componente criptográfico, portanto, eles são projetados para detectar-rejeitar ou filtrar perturbações adversárias. Como a maioria dos algoritmos de ataque pode ser facilmente adaptada para enganar as medidas de segurança do DNN sob ataque, Atualmente, não há mecanismo de defesa que lide bem com ataques adversários de maneira consistente.

p "A questão fundamental com as contra-medidas propostas consiste no pressuposto de que o defensor e o atacante possuem a mesma quantidade de informações ou mesmo compartilham os mesmos conjuntos de dados de treinamento ou semelhantes, "Slava Voloshynovskiy, um dos pesquisadores que realizaram o estudo disse ao TechXplore. "Em tal cenário, o defensor não tem vantagem de informação sobre o atacante. Isso difere essencialmente das abordagens clássicas de segurança desenvolvidas na comunidade criptográfica. "

p Voloshynovskiy e seus colegas decidiram conceber uma nova abordagem que faça a ponte entre o aprendizado de máquina e a criptografia, esperando que seja mais eficaz na defesa de algoritmos DNN de ataques adversários. A técnica que eles desenvolveram é baseada no princípio criptográfico de Kerckhoffs, que afirma que a chave para acessar um sistema deve permanecer desconhecida.

p "Introduzimos um mecanismo de randomização na estrutura do classificador que é parametrizado por uma chave secreta, - disse Taran. - Naturalmente, essa chave não está disponível para o invasor. Isso cria uma vantagem de informação do defensor sobre o atacante. Além disso, esta chave não pode ser aprendida com o conjunto de dados de treinamento. O mecanismo de randomização é um bloco de pré-processamento que pode ser implementado de várias maneiras, incluindo permutação aleatória, amostragem e incorporação. "

p Os pesquisadores avaliaram seu sistema e sua capacidade de responder a dois dos mais renomados ataques de última geração, o método de sinais de gradiente rápido (FGSM) e os ataques propostos por N. Carlini e D. Wagner (CW), em cenários de caixa preta e caixa cinza. Seus resultados foram muito promissores, com seu mecanismo de defesa efetivamente neutralizando ambos.

p "Uma vez devidamente resolvido, o uso de DNN pode ganhar mais confiança em aplicativos reais. Acreditamos que nosso trabalho é apenas um primeiro passo para a solução deste problema, "Voloshynovskiy disse." Também gostaríamos de atrair mais especialistas do domínio da criptografia para dialogar com a comunidade de aprendizado de máquina. "

p O mecanismo de defesa desenvolvido pelos pesquisadores pode ser aplicado a vários classificadores DNN existentes. Testes futuros em conjuntos de dados mais complexos ou usando uma gama mais ampla de ataques adversários avançados ajudarão a determinar sua eficácia.

p "Agora planejamos estender nosso trabalho para princípios de randomização mais gerais e testá-lo em imagens reais de grande porte, "Voloshynovskiy disse. p © 2018 Tech Xplore