Uma equipe combinada de pesquisadores da Ruhr-University Bochum e da Munster University encontrou duas vulnerabilidades de segurança importantes em arquivos PDF. Eles documentaram suas descobertas em uma postagem de blogspot da web em segurança.

PDF é um formato de arquivo que inclui imagens eletrônicas de texto e gráficos. Esses arquivos são úteis para documentos que devem ser formatados de maneiras especialmente projetadas. Eles também podem ser enviados a outras pessoas que podem lê-los com um leitor de documentos PDF. Ao longo dos anos, alguns usuários têm usado um esquema de criptografia para garantir que os documentos privados não possam ser vistos por ninguém, exceto pelo destinatário pretendido - médicos, advogados e até empresas começaram a usar o esquema para garantir a privacidade. Mas agora, parece que o esquema de criptografia para tais documentos tem duas vulnerabilidades principais - os pesquisadores se referem a eles como duas variações de uma única vulnerabilidade do PDFex.

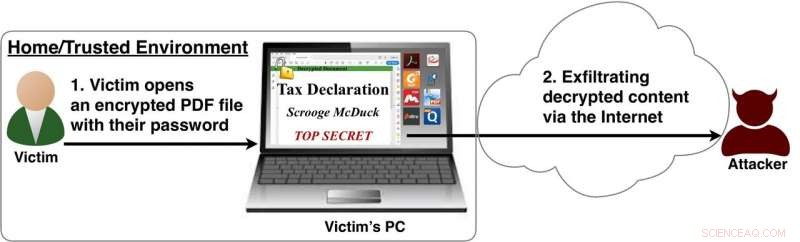

A primeira variação, que os pesquisadores chamam de "exfiltração direta" aproveita a especificação de criptografia PDF - o software que realiza a criptografia não criptografa todas as partes do arquivo PDF. Isso deixa parte do arquivo aberta para hackers. Um invasor pode anexar código ao arquivo na seção não criptografada do arquivo que será executado quando o usuário legítimo o abrir. Assim que o arquivo for aberto, o código adicionado pode enviar o conteúdo do arquivo para um site designado pelo invasor.

Na segunda variação, que não tem nome, um invasor usa dispositivos de encadeamento de blocos de criptografia para alterar o texto simples que existe em um documento PDF para o código - e, assim como a primeira variação, quando o usuário legítimo abre o arquivo, o código embutido é executado, enviar o documento para um site designado pelo invasor.

Para que qualquer um dos ataques funcione, um invasor precisa primeiro obter acesso ao arquivo PDF antes de enviá-lo. Isso significa que um invasor teria que infectar o computador do usuário inicial com um vírus que lançaria um código que modifica o arquivo PDF.

Os pesquisadores planejam fazer uma apresentação descrevendo suas descobertas sobre vulnerabilidades de PDF na Conferência ACM deste ano sobre Segurança de Comunicações e Computadores.

© 2019 Science X Network