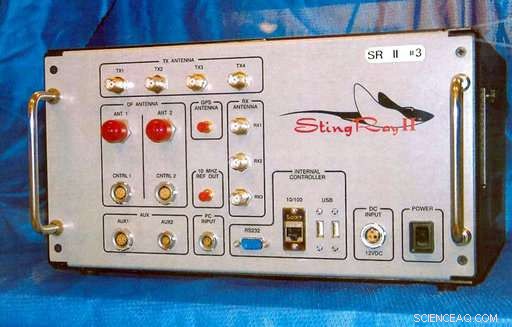

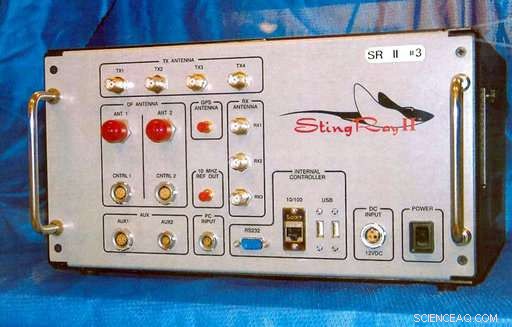

p Esta foto de arquivo sem data fornecida pelo U.S. Patent and Trademark Office mostra o StingRay II, um simulador de site de celular usado para fins de vigilância fabricado pela Harris Corporation, de Melbourne, Flórida. O Departamento de Segurança Interna diz que identificou simuladores de torre de celular suspeitos em Washington. Os simuladores suspeitos, conhecido popularmente como arraias, foram detectados por um contratante do DHS no início de 2017 durante um piloto de 90 dias. (Escritório de Patentes e Marcas dos EUA via AP, Arquivo)

p Esta foto de arquivo sem data fornecida pelo U.S. Patent and Trademark Office mostra o StingRay II, um simulador de site de celular usado para fins de vigilância fabricado pela Harris Corporation, de Melbourne, Flórida. O Departamento de Segurança Interna diz que identificou simuladores de torre de celular suspeitos em Washington. Os simuladores suspeitos, conhecido popularmente como arraias, foram detectados por um contratante do DHS no início de 2017 durante um piloto de 90 dias. (Escritório de Patentes e Marcas dos EUA via AP, Arquivo)

p Pela primeira vez, o governo dos EUA reconheceu publicamente a existência em Washington do que parecem ser dispositivos nocivos que espiões estrangeiros e criminosos podem estar usando para rastrear telefones celulares individuais e interceptar chamadas e mensagens. p O uso do que são conhecidos como simuladores de sites de celular por potências estrangeiras tem sido uma preocupação, mas as agências americanas de inteligência e aplicação da lei - que usam esses próprios equipamentos de espionagem - permaneceram em silêncio sobre o assunto até agora.

p Em uma carta de 26 de março ao senador Ron Wyden do Oregon, o Departamento de Segurança Interna reconheceu que no ano passado identificou suspeitos de simuladores de locais de células não autorizados na capital do país. A agência disse que não determinou o tipo de dispositivos em uso ou quem pode estar operando-os. Nem disse quantos detectou ou onde.

p A resposta da agência, obtido pela The Associated Press do escritório de Wyden, sugere que pouco foi feito sobre esse equipamento, conhecido popularmente como Stingrays, em homenagem a uma marca comum entre os departamentos de polícia dos Estados Unidos. A Federal Communications Commission, que regula as ondas de rádio da nação, formou uma força-tarefa sobre o assunto há quatro anos, mas nunca produziu um relatório e não se reúne mais regularmente.

p Os dispositivos funcionam enganando os dispositivos móveis para travá-los em vez de torres de celular legítimas, revelando a localização exata de um determinado celular. Versões mais sofisticadas podem espionar chamadas, forçando os telefones a passarem para os mais antigos, tecnologia sem fio 2G não criptografada. Alguns tentam plantar malware.

p Eles podem custar a partir de US $ 1, 000 a cerca de $ 200, 000. Geralmente são do tamanho de uma pasta; alguns são tão pequenos quanto um telefone celular. Eles podem ser colocados em um carro próximo a um prédio do governo. O mais poderoso pode ser implantado em aeronaves voando baixo.

p Milhares de militares, a NSA, a CIA, o FBI e o resto do aparato de segurança nacional vivem e trabalham na área de Washington. Os especialistas em vigilância criptografam seus telefones e comunicações de dados e empregam contramedidas eletrônicas. Mas cidadãos desavisados podem ser vítimas.

p Wyden, um democrata, escreveu o DHS em novembro solicitando informações sobre o uso não autorizado dos simuladores de células.

p Neste 30 de abril, 2015, foto do arquivo, um funcionário do Capitol Hill olha para os papéis enquanto fala em um telefone celular enquanto caminha dentro do Russell Senate Office Building no Capitol Hill, em Washington. O Departamento de Segurança Interna reconhece a detecção de simuladores de torres de celular em Washington, D.C. Esses dispositivos podem rastrear telefones celulares específicos e até mesmo interceptar ou desviar chamadas e mensagens de texto. (AP Photo / Jacquelyn Martin, Arquivo)

p Neste 30 de abril, 2015, foto do arquivo, um funcionário do Capitol Hill olha para os papéis enquanto fala em um telefone celular enquanto caminha dentro do Russell Senate Office Building no Capitol Hill, em Washington. O Departamento de Segurança Interna reconhece a detecção de simuladores de torres de celular em Washington, D.C. Esses dispositivos podem rastrear telefones celulares específicos e até mesmo interceptar ou desviar chamadas e mensagens de texto. (AP Photo / Jacquelyn Martin, Arquivo)

p A resposta do oficial do DHS, Christopher Krebs, observou que o DHS havia observado "atividade anômala" consistente com as arraias na área de Washington. Um oficial do DHS que falou sob condição de anonimato porque a carta não foi divulgada publicamente acrescentou que os dispositivos foram detectados em um teste de 90 dias que começou em janeiro de 2017 com equipamento de um contratado do DHS baseado em Las Vegas, ESD America.

p Krebs, o principal funcionário da Direção de Programas e Proteção Nacional do departamento, observou na carta que o DHS carece de equipamento e financiamento para detectar arraias, embora seu uso por governos estrangeiros "possa ameaçar a segurança nacional e econômica dos Estados Unidos." O departamento relatou suas descobertas aos "parceiros federais" que Krebs não revelou. Isso provavelmente inclui o FBI.

p O CEO da ESD America, Les Goldsmith, disse que sua empresa tem um relacionamento com o DHS, mas não quis comentar mais.

p Legisladores vêm alertando sobre o uso de arraias na capital desde pelo menos 2014, quando Goldsmith e outros pesquisadores de empresas de segurança realizaram varreduras públicas que localizaram dispositivos suspeitos não autorizados perto da Casa Branca, o Tribunal Supremo, o Departamento de Comércio e o Pentágono, entre outros locais.

p O Poder Executivo, Contudo, evitou até mesmo discutir o assunto.

p Aaron Turner, presidente da consultoria de segurança móvel Integricell, estava entre os especialistas que conduziram as varreduras de 2014, em parte para tentar angariar negócios. Pouco mudou desde então, ele disse.

p Como outras grandes capitais mundiais, ele disse, Washington está inundado de dispositivos de interceptação não autorizados. As embaixadas estrangeiras têm rédea solta porque estão em solo soberano.

p Cada embaixada "que vale seu sal" tem um simulador de torre de celular instalado, Turner disse. Eles os usam "para rastrear pessoas interessantes que vêm em direção a suas embaixadas". O equipamento dos russos é tão poderoso que pode rastrear alvos a quilômetros de distância, ele disse.

p Neste 28 de novembro, 2017, foto do arquivo, O senador Ron Wyden fala durante uma audiência do comitê no Capitólio, em Washington. TFor a primeira vez, the U.S. government is publicly acknowledging the existence in Washington of what appear to be rogue devices that foreign spies and criminals could be using to track individual cellphones and intercept calls and messages. In a March 26 letter to Wyden obtained by the Associated Press, the Department of Homeland Security acknowledged that it identified suspected unauthorized cell-site simulators in Washington last year. (AP Photo/Carolyn Kaster, Arquivo)

p Neste 28 de novembro, 2017, foto do arquivo, O senador Ron Wyden fala durante uma audiência do comitê no Capitólio, em Washington. TFor a primeira vez, the U.S. government is publicly acknowledging the existence in Washington of what appear to be rogue devices that foreign spies and criminals could be using to track individual cellphones and intercept calls and messages. In a March 26 letter to Wyden obtained by the Associated Press, the Department of Homeland Security acknowledged that it identified suspected unauthorized cell-site simulators in Washington last year. (AP Photo/Carolyn Kaster, Arquivo)

p Shutting down rogue Stingrays is an expensive proposition that would require wireless network upgrades the industry has been loath to pay for, security experts say. It could also lead to conflict with U.S. intelligence and law enforcement.

p In addition to federal agencies, police departments use them in at least 25 states and the District of Columbia, according to the American Civil Liberties Union.

p Wyden said in a statement Tuesday that "leaving security to the phone companies has proven to be disastrous." He added that the FCC has refused to hold the industry accountable "despite repeated warnings and clear evidence that our phone networks are being exploited by foreign governments and hackers."

p After the 2014 news reports about Stingrays in Washington, Rep. Alan Grayson, D-Fla, wrote the FCC in alarm. In a reply, then-FCC chairman Tom Wheeler said the agency had created a task force to combat illicit and unauthorized use of the devices. In that letter, the FCC did not say it had identified such use itself, but cited media reports of the security sweeps.

p That task force appears to have accomplished little. A former adviser to Wheeler, Gigi Sohn, said there was no political will to tackle the issue against opposition from the intelligence community and local police forces that were using the devices "willy-nilly."

p "To the extent that there is a major problem here, it's largely due to the FCC not doing its job, " said Laura Moy of the Center on Privacy and Technology at Georgetown University. The agency, ela disse, should be requiring wireless carriers to protect their networks from such security threats and "ensuring that anyone transmitting over licensed spectrum actually has a license to do it."

p FCC spokesman Neil Grace, Contudo, said the agency's only role is "certifying" such devices to ensure they don't interfere with other wireless communications, much the way it does with phones and Wi-Fi routers. p © 2018 Associated Press. Todos os direitos reservados.