A pesquisa encontra uma nova maneira de hackear a Siri e o Google Assistente com ondas ultrassônicas

p Crédito:Michigan State University

p Crédito:Michigan State University

p Pense duas vezes antes de recarregar um iPhone em mesas em locais públicos como aeroportos e cafés. p Pesquisadores da Faculdade de Engenharia da Universidade Estadual de Michigan descobriram uma nova maneira de hackers atingirem dispositivos pessoais de maneira econômica e colocar o Siri e o Google Assistant da Apple para trabalhar contra os proprietários de smartphones.

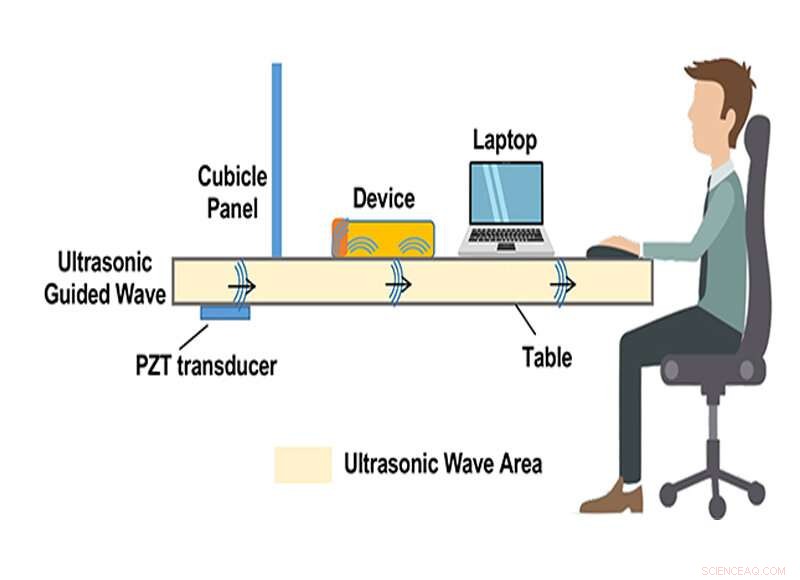

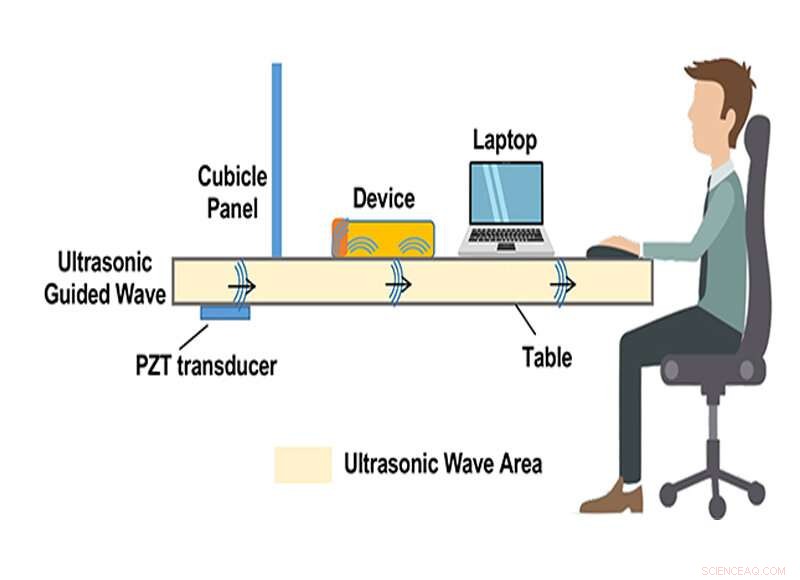

p Qiben Yan, professor assistente no Departamento de Ciência da Computação e Engenharia e autor principal da pesquisa, disse que a equipe de pesquisa descobriu um novo fator de ataque - vibrações inaudíveis que podem ser enviadas através da madeira, tampos de mesa de metal e vidro para comandar dispositivos de assistente de voz a até 9 metros de distância.

p A pesquisa, SurfingAttack, foi apresentado em 24 de fevereiro no Simpósio de Segurança de Sistemas Distribuídos e Redes em San Diego.

p Yan aconselha os proprietários de smartphones a serem cautelosos com as estações de recarga públicas. "Os hackers podem usar ondas ultrassônicas maliciosas para controlar secretamente os assistentes de voz em seus dispositivos inteligentes, "disse ele." Pode ser ativado usando frases como, "Ok Google" ou "Ei, Siri, "como palavras de despertar. Então, comandos de ataque podem ser gerados para controlar seus assistentes de voz, como 'ler minhas mensagens, "ou fazer uma chamada fraudulenta usando a tecnologia de texto para fala.

SurfingAttack imperceptível em um cenário realista (sistema SurfingAttack incluindo uma folha de metal ou uma folha de vidro com dispositivo de ataque está escondido sob uma toalha de mesa). Crédito:Michigan State University p "Em outras palavras, "Yan disse, "eles podem ligar para seus amigos, família e colegas e fazer todo o tipo de coisas - desde cancelar planos até pedir dinheiro. Se você entende de tecnologia e possui aparelhos domésticos inteligentes com controle de voz, os hackers podem até usar seus smartphones para controlar seus dispositivos inteligentes, por exemplo, definir a temperatura da casa ou abrir a porta da garagem. "

p Yan disse que os hackers conectam um transdutor piezoelétrico de baixo custo sob uma mesa ou estação de carregamento, possibilitando a um invasor sequestrar discretamente códigos de autenticação de dois fatores e até mesmo fazer chamadas fraudulentas

p Hanqing Guo, um estudante de pós-graduação da MSU no Departamento de Ciência da Computação e Engenharia e co-autor do estudo, disse "É muito assustador ver meu telefone sendo ativado e controlado em espaços públicos sem o meu conhecimento. Nossa pesquisa expõe a insegurança dos assistentes de voz do smartphone, que todos precisam estar cientes. "

p SurfingAttack funcionou em 15 dos 17 modelos de telefone testados, incluindo quatro iPhones; o 5, 5s, 6 e X; os primeiros três pixels do Google; três Xiaomis; Mi 5, Mi 8 e Mi 8 Lite; o Samsung Galaxy S7 e S9 e o Huawei Honor View 8.

p "Nossa pesquisa expõe a insegurança dos assistentes de voz do smartphone, "disse Guo.

p Yan, que dirige o Secure Intelligent Things Lab da MSU, trabalhou em colaboração com pesquisadores da MSU, Universidade Washington em St. Louis, Academia Chinesa de Ciências e Universidade de Nebraska-Lincoln.

p "Nosso melhor conselho é se você for colocar seu telefone autônomo em uma mesa para recarregar, certifique-se de que não é plano, "ele disse." SurfingAttack pode ser menos eficaz simplesmente levantando o telefone ou usando uma toalha de mesa de tecido macio. Apoie seu telefone em algo para interromper as ondas guiadas por ultrassom. A correção é simples e adiciona uma camada de segurança. "