Distribuição de chaves quânticas com base em entrelaçamento quântico de alta qualidade

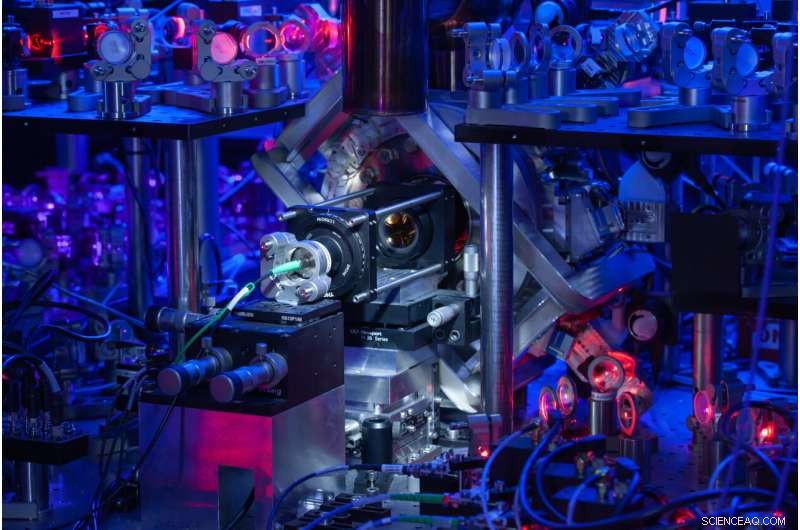

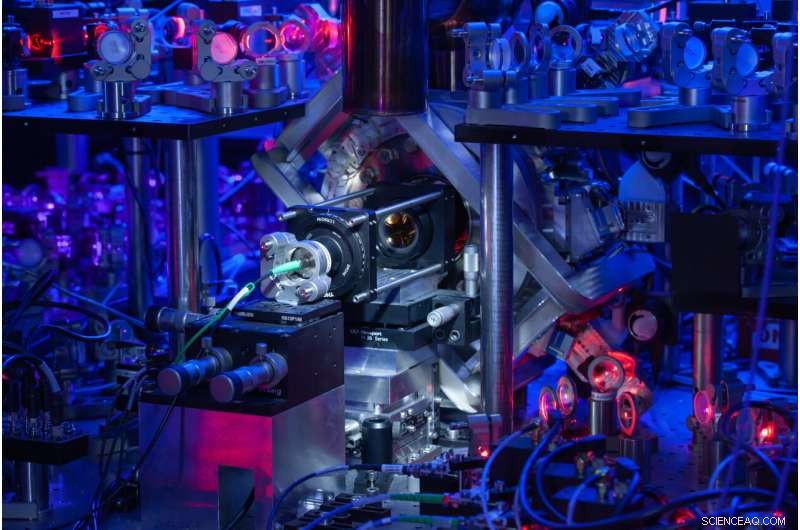

Uma das duas armadilhas de íons usadas, vista no centro da imagem. Ao redor da armadilha correm várias linhas de feixe de laser para a preparação e manipulação dos íons. Na frente da armadilha, a extremidade do link da rede quântica para a outra armadilha - uma fibra óptica - é visível. Crédito:David Nadlinger/Universidade de Oxford

Um método conhecido como distribuição de chave quântica há muito mantém a promessa de segurança de comunicação inatingível na criptografia convencional. Uma equipe internacional de cientistas agora demonstrou experimentalmente, pela primeira vez, uma abordagem para a distribuição de chaves quânticas baseada em emaranhamento quântico de alta qualidade – oferecendo garantias de segurança muito mais amplas do que os esquemas anteriores.

A arte da criptografia é transformar mensagens habilmente para que elas se tornem sem sentido para todos, exceto para os destinatários pretendidos. Esquemas criptográficos modernos, como os que sustentam o comércio digital, impedem que os adversários decifrem mensagens ilegitimamente – digamos, informações de cartão de crédito – exigindo que eles realizem operações matemáticas que consomem uma quantidade proibitivamente grande de poder computacional. A partir da década de 1980, no entanto, conceitos teóricos engenhosos foram introduzidos nos quais a segurança não depende das capacidades finitas de processamento de números do bisbilhoteiro. Em vez disso, as leis básicas da física quântica limitam quanta informação, se houver, um adversário pode interceptar. Em um desses conceitos, a segurança pode ser garantida com apenas algumas suposições gerais sobre o aparato físico usado. Implementações de tais esquemas "independentes de dispositivo" têm sido procuradas há muito tempo, mas permaneceram fora de alcance. Até agora, é isso. Escrevendo na

Natureza , uma equipe internacional de pesquisadores da Universidade de Oxford, EPFL, ETH Zurique, Universidade de Genebra e CEA relatam a primeira demonstração desse tipo de protocolo – dando um passo decisivo em direção a dispositivos práticos que oferecem segurança tão requintada.

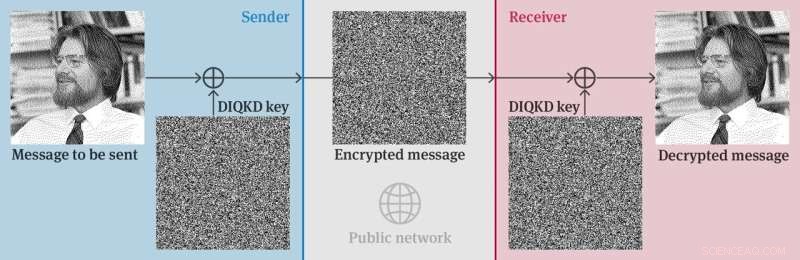

A chave é um segredo A comunicação segura tem tudo a ver com manter a privacidade das informações. Pode ser surpreendente, portanto, que em aplicações do mundo real grande parte das transações entre usuários legítimos seja realizada em público. A chave é que o remetente e o destinatário não precisam manter toda a sua comunicação oculta. Em essência, eles só precisam compartilhar um "segredo"; na prática, esse segredo é uma sequência de bits, conhecida como chave criptográfica, que permite que todos em sua posse transformem mensagens codificadas em informações significativas. Uma vez que as partes legítimas tenham assegurado para uma determinada rodada de comunicação que elas, e somente elas, compartilham tal chave, praticamente todas as outras comunicações podem acontecer à vista de todos, para que todos vejam. A questão, então, é como garantir que apenas as partes legítimas compartilhem uma chave secreta. O processo de fazer isso é conhecido como "distribuição de chaves".

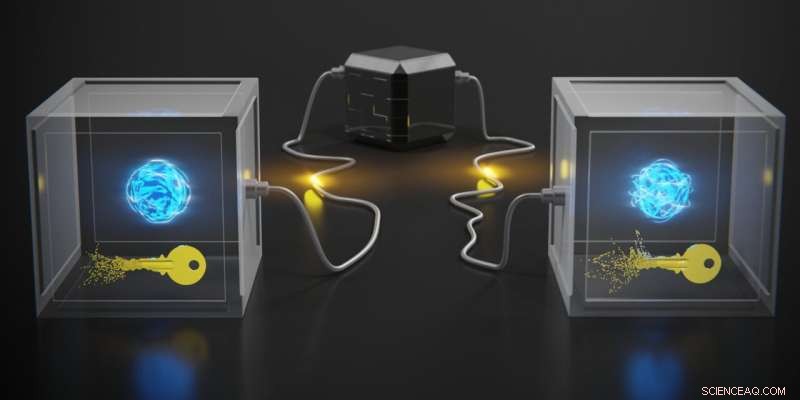

Representação artística da distribuição de chave quântica independente de dispositivo (DIQKD). Crédito:Scixel/Enrique Sahagú

Nos algoritmos criptográficos subjacentes, por exemplo, RSA – um dos sistemas criptográficos mais amplamente usados – a distribuição de chaves é baseada na conjectura (não comprovada) de que certas funções matemáticas são fáceis de calcular, mas difíceis de reverter. Mais especificamente, o RSA se baseia no fato de que, para os computadores atuais, é difícil encontrar os fatores primos de um número grande, ao passo que é fácil para eles multiplicar fatores primos conhecidos para obter esse número. O sigilo é, portanto, assegurado pela dificuldade matemática. Mas o que é impossivelmente difícil hoje pode ser fácil amanhã. Famosamente, os computadores quânticos podem encontrar fatores primos de forma significativamente mais eficiente do que os computadores clássicos. Uma vez que os computadores quânticos com um número suficientemente grande de qubits estejam disponíveis, a codificação RSA está destinada a se tornar penetrável.

Mas a teoria quântica fornece a base não apenas para quebrar os criptossistemas no coração do comércio digital, mas também para uma solução potencial para o problema:uma maneira totalmente diferente do RSA para distribuir chaves criptográficas – que não tem nada a ver com a dureza de realizando operações matemáticas, mas com leis físicas fundamentais. Insira a distribuição de chave quântica ou QKD para abreviar.

Segurança certificada pela Quantum Em 1991, o físico polonês-britânico Artur Ekert mostrou em um artigo seminal que a segurança do processo de distribuição de chaves pode ser garantida pela exploração direta de uma propriedade exclusiva dos sistemas quânticos, sem equivalente na física clássica:o emaranhamento quântico. O emaranhamento quântico refere-se a certos tipos de correlações nos resultados de medições realizadas em sistemas quânticos separados. É importante ressaltar que o emaranhamento quântico entre dois sistemas é exclusivo, pois nada mais pode ser correlacionado a esses sistemas. No contexto da criptografia, isso significa que o remetente e o destinatário podem produzir entre eles resultados compartilhados por meio de sistemas quânticos emaranhados, sem que um terceiro possa obter secretamente conhecimento sobre esses resultados. Qualquer espionagem deixa rastros que sinalizam claramente a intrusão. Resumindo:as partes legítimas podem interagir umas com as outras de maneiras que estão – graças à teoria quântica – fundamentalmente além do controle de qualquer adversário. Na criptografia clássica, uma garantia de segurança equivalente é comprovadamente impossível.

Ao longo dos anos, percebeu-se que os esquemas QKD baseados nas idéias introduzidas por Ekert podem ter um benefício notável adicional:os usuários precisam fazer apenas suposições muito gerais sobre os dispositivos empregados no processo. Por outro lado, as formas anteriores de QKD baseadas em outros princípios básicos exigem conhecimento detalhado sobre o funcionamento interno dos dispositivos usados. A nova forma de QKD é agora geralmente conhecida como QKD independente de dispositivo (DIQKD), e uma implementação experimental da mesma tornou-se um objetivo importante no campo. Daí a excitação como tal experimento inovador foi agora finalmente alcançado.

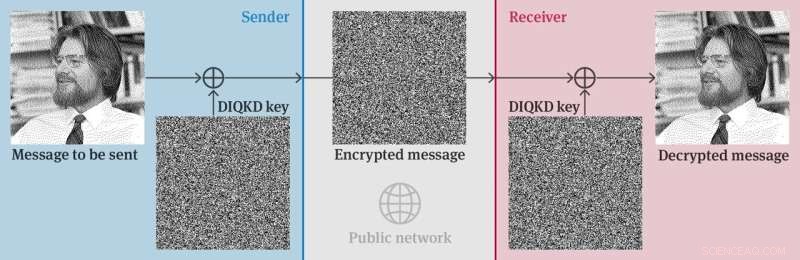

Depois que duas partes obtiverem uma chave secreta usando a distribuição de chave quântica independente de dispositivo (DIQKD), elas poderão usá-la para uma comunicação comprovadamente segura. Ilustrando isso no experimento, o remetente transmite ao receptor uma imagem criptografada de John Stewart Bell, cujos argumentos teóricos sobre os limites das correlações na natureza estão no cerne da segurança independente do dispositivo. Crédito:David Nadlinger/ University of Oxford, foto original de J. S. Bell:CERN

Cultura de anos de trabalho A escala do desafio se reflete na amplitude da equipe, que combina os principais especialistas em teoria e experimento. O experimento envolveu dois íons únicos - um para o remetente e outro para o receptor - confinados em armadilhas separadas que foram conectadas com um link de fibra óptica. Nesta rede quântica básica, o emaranhamento entre os íons foi gerado com alta fidelidade recorde em milhões de execuções. Sem uma fonte tão sustentada de emaranhamento de alta qualidade, o protocolo não poderia ter sido executado de maneira praticamente significativa. Igualmente importante foi certificar que o emaranhamento é devidamente explorado, o que é feito mostrando que as condições conhecidas como desigualdades de Bell são violadas. Além disso, para a análise dos dados e extração eficiente da chave criptográfica, foram necessários avanços significativos na teoria.

No experimento, as "partes legítimas" — os íons — estavam localizadas no mesmo laboratório. Mas há uma rota clara para estender a distância entre eles para quilômetros e além. Com essa perspectiva, juntamente com outros progressos recentes feitos em experimentos relacionados na Alemanha e na China, há agora uma perspectiva real de transformar o conceito teórico de Ekert em tecnologia prática.

+ Explorar mais Um princípio de equivalência 'além-quântico' para superposição e emaranhamento